統一訪問控制

CMDB的“心臟”——配置項與關系。CMDB的威力并非來自其記錄的孤立數據,而是源于兩個主要概念:配置項和關系。配置項是CMDB中管理的基本單元,可以是一個物理設備(如服務器路由器)、一個邏輯構件(如應用程序實例)、甚至是一份文檔(如服務級別協議)。然而,孤立的CI價值有限。真正的智慧蘊藏在“關系”之中。例如:“物理服務器A托管著虛擬機B”、“虛擬機B運行著中間件C”、“中間件C支持著業務應用D”、“業務應用D服務于財務部門”。這一連串的關系鏈,構建了一個從底層基礎設施到頂層業務服務的完整視圖。正是這些豐富、準確的關系,使得影響分析、根源診斷和變更模擬成為可能,讓CMDB從一個靜態倉庫躍升為動態的決策支持系統。在安全事件響應中,CMDB能幫助識別漏洞資產、確定所有者并評估漏洞影響面。統一訪問控制

在云原生與混合IT架構下,資產IP動態變化、數量彈性伸縮,傳統基于靜態IP管理的堡壘機面臨挑戰。現代云堡壘機解決方案通過以下方式實現適配:自動發現與納管:與云平臺API集成,自動發現并同步新創建的云主機、容器、數據庫實例,并將其納入管理范圍。彈性架構:自身支持集群化部署和自動擴縮容,以應對突發的大規模運維流量。與云原生安全集成:與云平臺的IAM、安全組、VPC等原生安全能力聯動,實現權限的協同管理。這使得堡壘機能夠有效管理動態、短暫的云上資產,延續其在云環境中的安全管控價值。 自動化優化是否支持多因素認證?能否集成企業現有身份源?

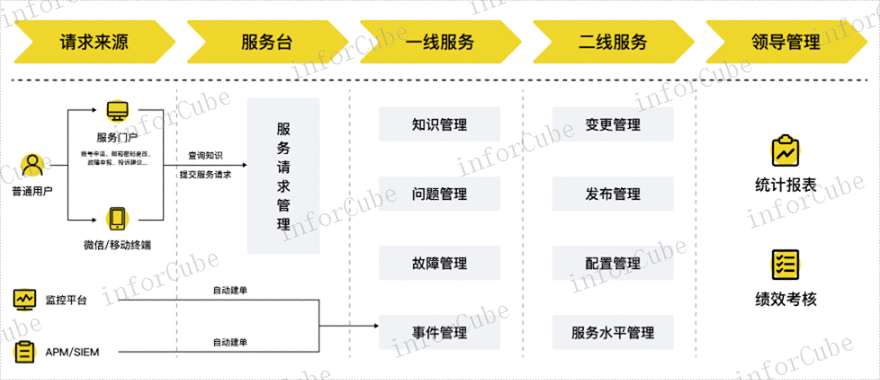

IT服務管理(ITSM)的重中之重并非是關于技術本身的管理,而是一套以服務為導向、以客戶為中心的系統化方法論。它旨在將IT部門從一個被動的、成本中心式的技術支援角色,轉變為一個主動的、價值創造式的服務提供者。ITSM通過定義清晰的服務目錄、建立標準化的流程(如事件、問題、請求、發布、變更管理)、并聚焦于服務級別協議(SLA)和用戶體驗,確保IT活動與業務目標緊密對齊,實現提升IT服務質量、效率和業務滿意度的戰略目標。

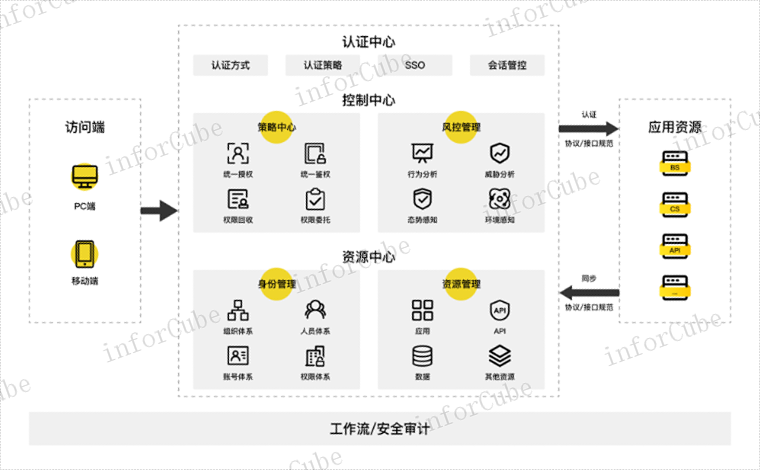

隨著云計算、大數據、物聯網等新興技術的蓬勃發展,數字化轉型已成為全球企業不可逆轉的趨勢。傳統的身份管理手段已難以滿足企業需求。IAM作為網絡安全的首要防線,面臨著巨大挑戰:網絡攻擊手段不斷進化,要求IAM系統具有高度的適應性和智能化,能夠及時識別并應對新型安全威脅,傳統的口令認證方式已難以滿足安全需求;隨著企業規模擴大,精確控制每個用戶或角色對特定應用的訪問權限變得極為復雜,過度的權限可能導致安全漏洞,而權限不足則影響工作效率;員工入職、轉崗、離職等身份頻繁變動,需要用戶訪問權限隨其角色變化動態調整,實現權限的即時生效和適時回收,避免權限殘留或權限真空;企業環境中應用系統的數量龐大且類型多樣,每種應用可能采用不同的認證協議和權限模型,包括不支持現代標準協議的老舊系統,要求IAM系統具備高度的集成和兼容要求;數據分散在不同系統中,形成數據孤島,不同工具之間缺乏集成和協同,造成了重復的工作、數據不一致和效率低下的問題;隨著網安法、等保2.0、數據保護法等相關法律法規相繼頒布,對網絡安全和數據安全有了更高要求,企業需應對日益嚴苛的法規環境。將CMDB與財務資產管理(ITAM)流程結合,可以實現技術視角與財務視角的統一。

現代特權賬號管理已超越簡單的密碼保管箱概念,演進為一個綜合性的技術框架。其能力包括:一、憑據的安全存儲與自動化輪換,通過加密庫替代明文密碼或表格,并定期自動更新密碼,切斷憑據竊取路徑。二、會話管理與審計,對所有特權會話進行全程監控、錄像和鍵盤記錄,實現操作的可追溯性與事后審計。三、即時權限,摒棄長期存在的寬泛權限,通過審批工作流動態分配臨時、適量的權限,任務完成后自動回收。四、漏洞與憑據發現,自動掃描網絡中存在弱口令或未納入管理的特權賬戶。這些能力共同構成了一個從發現、保護到監控、審計的完整閉環。加密方式是什么?加密方式是否符合國密要求?數據庫審計

定義明確的服務級別協議(SLA)是衡量和管理IT服務績效的客觀基礎。統一訪問控制

知識管理致力于將分散在個人頭腦中的經驗、解決方案和信息,轉化為企業共享的、可重復利用的知識資產。其關鍵的載體是知識庫,其中存儲著已知錯誤的解決方案、常見的問題解答(FAQ)、標準的操作程序(SOP)、有價值的技術分享等。一個活躍的知識庫能賦能前端服務臺和用戶自助解決常見問題,大幅提升用戶的聯系解決率(FCR),減少對專業工程師的依賴,同時避免了“重復發明輪子”,是企業學習能力和效率提升的關鍵,也會進一步提高企業用戶的用戶體驗。統一訪問控制

- 日志管理平臺 2025-12-09

- 數據庫規范 2025-12-09

- 設備策略 2025-12-09

- 特權賬號訪問管理 2025-12-09

- 運行狀態監控 2025-12-09

- 輔助上訊數據網關客服電話 2025-12-09

- 多久上訊數據網關優勢 2025-12-09

- 設備部署安裝 2025-12-09

- 性能告警 2025-12-09

- 哪里上訊數據網關以客為尊 2025-12-09

- 浙江企業企業數字化轉型價格多少 2025-12-09

- 上海本地智力游戲開發24小時服務 2025-12-09

- 惠州TemuFedEx快遞渠道 2025-12-09

- 徐匯區工程管理服務是什么 2025-12-09

- 普陀區提供舞臺搭建服務電話 2025-12-09

- 物流ERP系統市場報價 2025-12-09

- 江蘇標準長途搬家服務收費 2025-12-09

- 無錫國際市場營銷策劃大概費用 2025-12-09

- 普陀區直銷驗證模型便捷 2025-12-09

- 武漢本地仿真建模軟件怎么樣 2025-12-09