南京網絡安全預警

2017年,某安全研究員因公開披露某航空公司網站漏洞被起訴“非法侵入計算機系統”,盡管其初衷是推動修復。為平衡安全與倫理,行業逐漸形成“負責任披露”規范:發現漏洞后,首先通知企業并給予合理修復期(通常90天),若企業未修復再公開漏洞細節。2023年,某安全團隊發現某電商平臺SQL注入漏洞后,通過CVE(通用漏洞披露)平臺提交報告,并提前120天通知企業,避免數百萬用戶信息泄露。此外,部分企業推出“漏洞賞金計劃”,鼓勵白帽灰色產業技術人員提交漏洞并給予獎勵,如Google每年支付超1000萬美元漏洞獎金,既提升了安全性,又規范了倫理行為。這一機制表明,網絡安全知識的倫理建設需法律、技術與社區協同推進。網絡安全為遠程運維提供安全可靠的通道。南京網絡安全預警

物聯網是指通過各種信息傳感設備,將物品與互聯網連接起來,實現物品的智能化識別、定位、跟蹤、監控和管理。隨著物聯網設備的普遍應用,物聯網安全問題也日益凸顯。物聯網設備通常具有計算能力有限、安全防護能力弱等特點,容易受到攻擊。灰色產業技術人員可以通過攻擊物聯網設備,獲取用戶的隱私信息,控制設備進行惡意操作,甚至對整個物聯網系統造成破壞。為了保障物聯網安全,需要從設備安全、網絡安全、數據安全等多個方面入手。設備制造商需要加強設備的安全設計和開發,采用安全的操作系統和通信協議。網絡運營商需要保障物聯網網絡的安全穩定運行,防止網絡攻擊和數據泄露。用戶也需要提高安全意識,正確使用和管理物聯網設備。浙江網絡網絡安全服務商網絡安全通過安全協議保障無線網絡連接安全。

對于個人而言,掌握網絡安全知識并付諸實踐是保護個人隱私和財產安全的關鍵。個人應養成良好的網絡安全習慣,如不隨意點擊不明鏈接、不下載未知來源的軟件、定期更新操作系統和應用程序等。同時,個人還應學會使用加密工具保護個人數據,設置強密碼并定期更換,避免在公共網絡環境下進行敏感操作。此外,個人還應關注網絡安全動態,及時了解較新的網絡威脅和防護措施,提高自我保護能力。通過這些個人防護實踐,可以有效降低個人遭受網絡攻擊的風險。

供應鏈攻擊通過污染軟件或硬件組件滲透目標系統,具有隱蔽性強、影響范圍廣的特點。典型案例包括:2020年SolarWinds供應鏈攻擊,灰色產業技術人員通過篡改軟件更新包,入侵美國相關單位、企業網絡;2021年Log4j漏洞,因開源組件普遍使用,導致全球數萬系統暴露。供應鏈安全管理需構建可信生態,包括:代碼審計(對第三方庫進行安全掃描)、簽名驗證(確保軟件來源可信)和持續監控(檢測組件異常行為)。企業需建立供應商安全評估體系,要求合作伙伴提供安全合規證明(如ISO 27001認證),并在合同中明確安全責任條款。此外,開源軟件治理需關注許可證合規性,避免法律風險。網絡安全的未來趨勢包括零信任架構和自適應安全。

AI技術既可用于提升安全能力,也可能被攻擊者利用。防御側,AI可實現自動化威脅檢測(如分析網絡流量模式識別APT攻擊)、智能響應(如自動隔離受傳播設備)和漏洞預測(如通過代碼分析預判潛在漏洞)。攻擊側,AI可生成深度偽造內容(如偽造CEO郵件誘導轉賬)、自動化攻擊工具(如AI驅動的密碼破了解器)和對抗樣本(如修改惡意軟件特征繞過檢測)。例如,2022年研究人員發現,通過微調惡意軟件代碼,可使其在AI檢測模型中“隱身”。應對策略包括:AI安全評估(測試模型魯棒性)、對抗訓練(提升模型對對抗樣本的抵抗力)和法律規制(禁止AI用于非法攻擊)。網絡安全專業人士應持續關注較新的威脅情報。浙江商場網絡安全市場報價

網絡安全的威脅模型幫助理解潛在攻擊的動機和能力。南京網絡安全預警

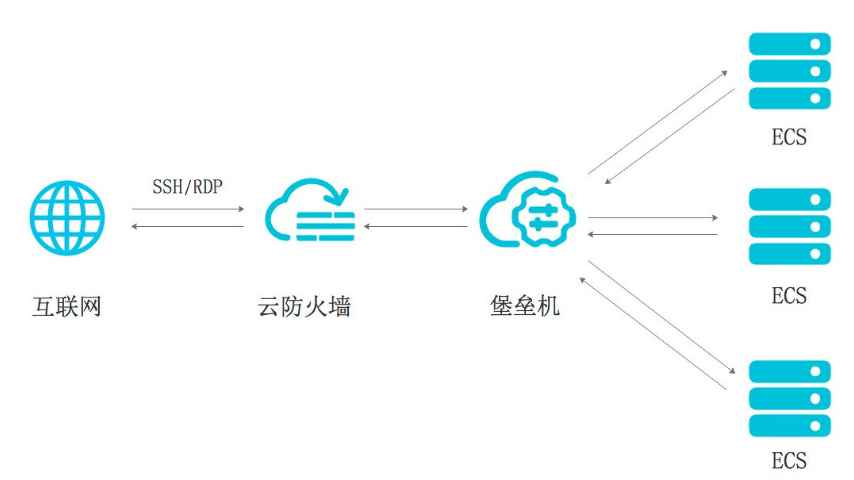

云計算的普遍應用為企業和個人帶來了便捷和高效,但也帶來了新的安全挑戰。云安全知識涉及云服務提供商的安全責任、云環境中的數據安全、訪問控制等方面。云服務提供商需要采取一系列安全措施,如數據加密、訪問審計、安全隔離等,保障云平臺的安全穩定運行。用戶在選擇云服務時,要了解云服務提供商的安全策略和合規性,確保自己的數據得到妥善保護。同時,用戶自身也需要掌握云環境下的安全管理知識,如合理設置云資源的訪問權限、定期備份云數據等,以應對可能出現的云安全事件。南京網絡安全預警

- 浙江醫院網絡安全服務 2025-12-09

- 蘇州學校網絡安全管理 2025-12-09

- 南京醫院網絡安全 2025-12-09

- 蘇州計算機網絡安全價格 2025-12-08

- 杭州下一代防火墻包括哪些 2025-12-08

- 常州計算機網絡安全服務商 2025-12-08

- 浙江醫院網絡安全建設 2025-12-08

- 南京無線入侵防御建設 2025-12-08

- 上海上網行為管理維護 2025-12-08

- 常州企業網絡安全在線咨詢 2025-12-08

- 徐匯區廚房細水霧滅火設備 2025-12-09

- 酒店廚房自動滅火設備制造商 2025-12-09

- 肥東系統外呼機器人服務電話 2025-12-09

- 天津二維碼公交刷卡機多少錢 2025-12-09

- 河南盾甲新材防腐涂料 2025-12-09

- 合肥系統外呼機器人現貨 2025-12-09

- 氣體濃度實時探測系統現貨 2025-12-09

- 西北欄桿生產廠 2025-12-09

- 浙江中控安檢門型號 2025-12-09

- 火情探測器現貨 2025-12-09